Das FBI schlägt Alarm, da DeFi-Hacks Kryptokriminalität dominieren: 1,3 Mrd. $ im ersten Quartal 2022 gestohlen

DeFi-Hacks sind so weit verbreitet, dass das FBI eine Warnung an Krypto-Investoren herausgab. Die Agentur zitierte einen Chainalysis-Bericht vom April, der zeigt, dass Cyberkriminelle in den ersten drei Monaten des Jahres 2022 Kryptowährungen im Wert von 1,3 Milliarden Dollar gestohlen haben.

Dies ist eine Steigerung von 71 % gegenüber 2021, und 97 % aller Krypto-Exploits betrafen DeFi-Plattformen.

Im Gegensatz zu konservativen läuft die dezentrale Finanzierung auf flexibleren und vielfältigeren Smart Contracts. Diese Flexibilität geht scheinbar auf Kosten der Sicherheit. Welche Arten von DeFi-Plattformen sind besonders gefährdet und was empfiehlt das FBI Entwicklern und Investoren?

Die häufigsten vom FBI entdeckten DeFi-Exploits

In den letzten zehn Jahren hat das FBI seine Cyber-Abteilung kontinuierlich ausgebaut. Es hat in diesem Jahr über 1.000 Cybersicherheitsspezialisten in 56 Außenstellen. In der gestrigen PSA forderte das FBI Krypto-Investoren auf, Cyberkriminalität bei ihrem örtlichen Büro zu melden, indem sie das Formular des Internet Crime Complaint Center (IC3) ausfüllen.

In der PSA fasste die Agentur alle typischen Kryptowährungsbetrügereien und DeFi-Exploits zusammen, über die der Tokenist seit Jahren berichtet: Flash-Darlehen, Token-Bridge-Exploits und Token-Paar-Exploits. Letzteres beinhaltet die Preismanipulation an DEXs durch die Ausnutzung von Smart Contracts, die für Slippage-Checks zuständig sind.

Slippage tritt in Token-Paar-Liquiditätspools wie ETH/WBTC auf, wenn der Preis von Token zwischen eingereichten und validierten Transaktionen variiert. Angreifer können schlecht codierte Slippage-Checks ausnutzen und sie mit gehebelten Trades umgehen.

Der daraus resultierende Preiskalkulationsfehler ermöglicht es Exploitern dann, Liquiditätspools zu entleeren. Das FBI stellte jedoch fest, dass bei dieser Art von Exploits nur 35 Millionen US-Dollar verloren gingen, die von den beiden anderen vollständig überschattet wurden.

Flash-Darlehen

Flash-Darlehen stellen eine Blockchain-Neuheit dar, die zuvor unmöglich war und im Januar 2020 eingeführt wurde. Durch die Verwendung von Smart Contracts kann ein Kreditnehmer einen Kredit innerhalb derselben Transaktion (Datenblock) ausstellen und zurückzahlen. Wenn der Kreditnehmer es nicht sofort zurückzahlt, wird die Transaktion rückgängig gemacht, als ob das Darlehen nie vergeben worden wäre.

Flash-Darlehen sind zwar für allgemeine Kreditzwecke nicht nützlich, aber für tägliche Händler, die ihre Positionen verstärken, wenn sie sich mit Arbitragemöglichkeiten beschäftigen, von entscheidender Bedeutung. Typischerweise nutzen Hacker eine schlechte Codierung aus, um genügend Krypto-Assets zu kaufen, um Ausverkäufe auszulösen, ohne zuerst Sicherheiten hinterlegen zu müssen. Nachdem der Preis des Tokens unterdrückt wurde, gehen sie zu einem anderen DEX, um ihn mit Gewinn zu verkaufen.

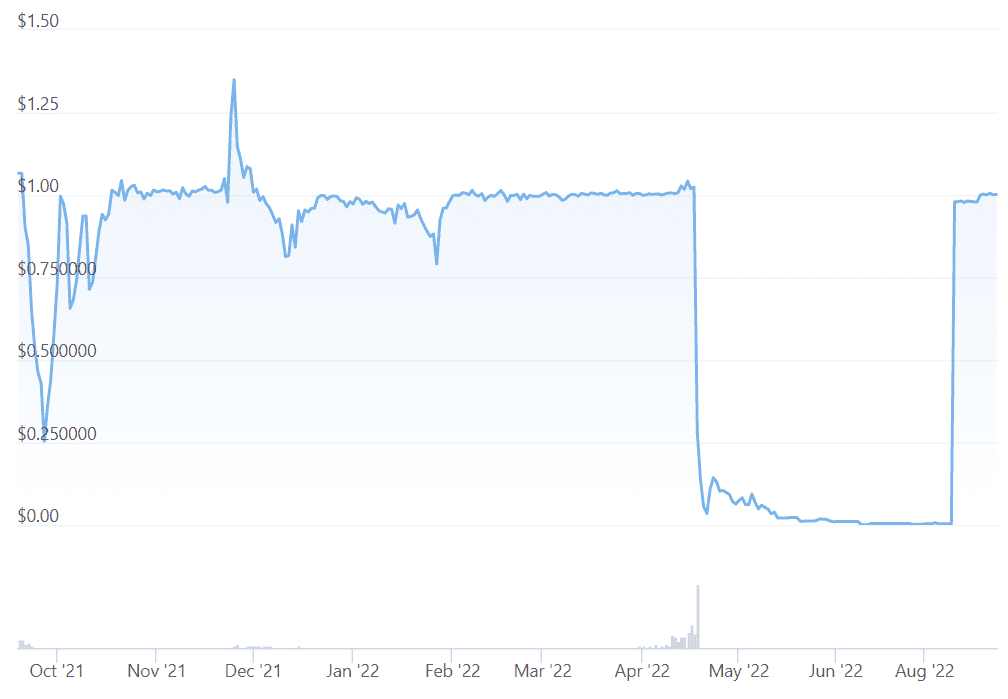

Im April nutzten Hacker diese Methode, um 182 Millionen Dollar von Beanstalk Farms zu stehlen. Die Plattform gibt algorithmische Stablecoins aus, verwendet jedoch Kredite anstelle von Sicherheiten, um sie zu sichern. Da die Plattform dezentralisiert ist, bedeutet der Kauf von Token den Kauf von Stimmrechten, was es Hackern (Exploitern) ermöglichte, die Governance-Regeln zu ändern und 182 Millionen US-Dollar abzuschöpfen.

Nachdem die Mittel versiegt waren, brach die Bindung zusammen, stabilisierte sich aber später im August. Das Bean-Team bat den Ausbeuter sogar, Geld zurückzugeben und 10 % als White-Hat-Kopfgeld (ethischer Hacker) zu behalten.

Im Juli erlitt das in Solana ansässige Unternehmen Nirvana Finance einen Schaden von 3,5 Millionen US-Dollar durch einen Flash-Darlehensangriff mit dem algorithmischen Stablecoin NIRV. Allein in diesem Jahr fanden über 17 solcher Angriffe auf verschiedenen DeFi-Plattformen statt.

Token Bridge-Exploits

Da jedes Blockchain-Netzwerk seine eigenen Governance-Regeln, Validatoren und sogar Smart-Contract-Standards hat, ist die Übertragung digitaler Assets von einem zum anderen problematisch. Hier kommen Blockchain-Bridges ins Spiel. Es handelt sich um Protokolle, die intelligente Konversionsverträge ausführen, sodass ein Token von einer Blockchain an eine andere gesendet werden kann.

Zum Beispiel, wenn man weiter verwenden würde Ethereum’s dApp als Sicherheit, mit der BTC erst kompatibel gemacht werden müsste Ethereum’s ERC-20-Token-Standard. Verantwortlich für diese Konvertierung ist ein kettenübergreifender Smart Contract wie Binance Bridge.

Der Benutzer würde einfach Bitcoins hinterlegen, und der intelligente Vertrag der Bridge würde sie in Wrapped Bitcoin (wBTC) umwandeln. Auf diese Weise entspricht das neu geprägte wBTC dem Wert des hinterlegten BTC und ist an dieselben Preisbewegungen gebunden, ist jedoch mit der ERC-20-Token-Funktionalität und -Kompatibilität ausgestattet.

In ähnlicher Weise können dezentrale Protokolle wie Zapper oder Celer verwendet werden, um Gelder über Dutzende verschiedener Blockchain-Netzwerke zu senden. Das Problem ist, dass diese Token-Bridges als Repositories dienen, also zentrale Fehlerpunkte. Überraschenderweise hat das FBI es versäumt, den neuesten Chainalysis-Bericht vom August zu zitieren, der zeigt, dass Token-Bridge-Angriffe 69 % der gesamten gestohlenen Gelder in diesem Jahr ausmachen.

Am 2. August nutzten Angreifer den Smart Contract der Nomad-Brücke aus und raubten ihm fast 200 Millionen Dollar. Tom Robinson von der Blockchain-Sicherheitsfirma Elliptic stellte fest, dass Cross-Chain-Bridges den am wenigsten sicheren Teil der Blockchain-Infrastruktur darstellen.

„Diese Brücken wurden von Hackern auf verschiedene Weise durchbrochen, was darauf hindeutet, dass ihr Sicherheitsniveau nicht mit dem Wert der von ihnen gehaltenen Vermögenswerte Schritt gehalten hat.“

Der Rekordhalter ist immer noch der Ronin-Bridge-Hack, der die Ronin-Sidechain von Axie Infinity mit . Nordkoreanische Hacker stahlen ETH- und USDC-Stablecoins im Wert von 600 Millionen Dollar. Darüber hinaus berichtete Elliptic, dass Open-Source-RenBridge (missbraucht) wurde, um bis zu 540 Millionen US-Dollar an Kryptogeldern zu waschen, von denen 153 US-Dollar für Ransomware-Zahlungen bestimmt waren.

Die Empfehlungen des FBI zur Vermeidung von DeFi-Geburtsschmerzen

DeFi-Investoren befinden sich zwischen einem Felsen und einem harten Ort. Einerseits weiß jeder, dass der frühe Vogel später den überbewerteten Token bekommt. Schließlich ging es so von unter 1 Milliarde US-Dollar im Februar 2020 auf 111 Milliarden US-Dollar TVL im November 2021.

Auf der anderen Seite haben es neue DeFi-Projekte eilig, das FOMO-Wachstum zu erschließen, wobei Sicherheit und bewährte Codierungspraktiken häufig die Priorität verlieren. Aus diesem Grund ermutigt das FBI Investoren, Verantwortung zu übernehmen und jedes Projekt zu recherchieren, bevor sie einsteigen.

Ein Teil dieser Forschung besteht darin, festzustellen, ob die Plattform unabhängige Code-Audits durchgeführt hat, um Smart-Contract-Schwachstellen zu identifizieren. Im Fall des Ronin-Bridge-Hacks öffnete Sky Mavis die Brücke nach zwei externen Audits durch Verichains und Certik und einem internen. Je weniger Validatoren ein Protokoll hat, desto offener ist es außerdem für einen Exploit, weshalb Sky Mavis seinen Validator-Pool von zuvor 5 – 9 auf 21 erhöht.

Das FBI erwähnt auch schnell eingesetzte Plattformen als rote Fahne. Die Agentur geht nicht sehr ins Detail, aber ein perfektes Beispiel für ein betrügerisches DeFi-Projekt, das versucht, den Erfolg eines legitimen nachzuäffen, war der SudoRare-Überfall in Höhe von 815.000 $ in der vergangenen Woche.

Schließlich empfiehlt das FBI ein sofortiges Warnsystem sowohl für Entwickler als auch für DeFi-Investoren. In diesem Sinne wäre es ratsam, Elliptic und Peckshield zu folgen. Diese Blockchain-Sicherheitsunternehmen warnen häufig vor laufenden Schwachstellen oder retweeten andere.